Zubie er en liten boks som plugger inn i porten Diagnostics (ODBII) -porten som finnes i de fleste moderne biler. Det gir brukerne mulighet til å finne ut hvor godt de kjører, og gir tips for å øke kjørelengde med fornuftig og økonomisk kjøring. Og inntil nylig inneholdt Zubie et seriøst bortfall i sikkerhet som kunne la brukerne være sårbare for å ha bilen fjernt kapret.

Hullet - oppdaget av alumner i Unit 8200, Israels forsvarsstyrkes elite cybersecurity team - kunne potensielt se at angriperne fjernstyrer bremsing, styring og motoren.

Zubie kobles til en ekstern server over en GPRS-tilkobling, som brukes til å sende innsamlede data til en sentral server, samt for å motta sikkerhetsoppdateringer.

Forskerne oppdaget at enheten hadde begått en av kardinalsyndene til nettverkssikkerhet og ikke kommuniserer til hjemmeserveren via en kryptert forbindelse. Som et resultat var de i stand til å spoof Zubies sentrale server, og sendte noen spesiallaget malware til enheten.

Ytterligere detaljer om angrepet er under, og du vil gjerne vite at problemet har blitt løst siden. Det reiser imidlertid et interessant spørsmål. Hvor sikre er våre biler?

Å skille fakta fra fiksjon

For mange er kjøring ikke en luksus. Det er en nødvendighet

Og det er en farlig nødvendighet på det. De fleste er alle for kjent med risikoen forbundet med å komme bak rattet. Bilulykker er en av verdens største drapsmenn, med 1, 24 millioner liv tapt på veien i 2010 alene.

Men trafikkdødene faller, og det skyldes i stor grad økt penetrasjon av sofistikerte trafiksikkerhetsteknologier. Det er altfor mange av disse som er omfattende, men kanskje det mest utbredte eksempelet er OnStar, tilgjengelig i USA, Canada og Kina.

Teknologien - tilgjengelig utelukkende i GM-biler, samt andre kjøretøy fra selskaper som har valgt å lisensiere teknologien - overvåker helsen til bilen din. Det kan gi veibeskrivelser, og kan automatisk gjøre hjelp hvis du befinner deg i en ulykke.

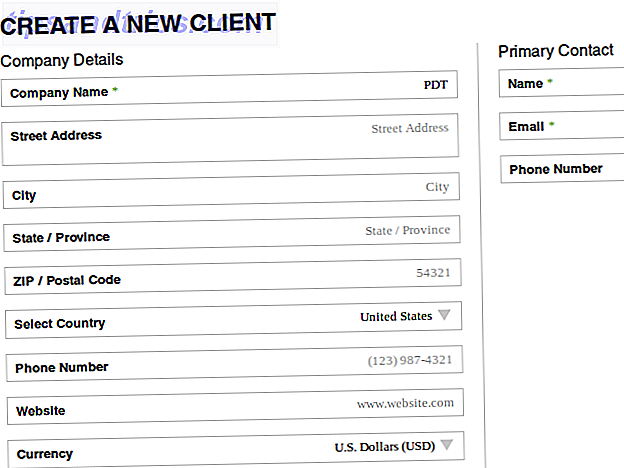

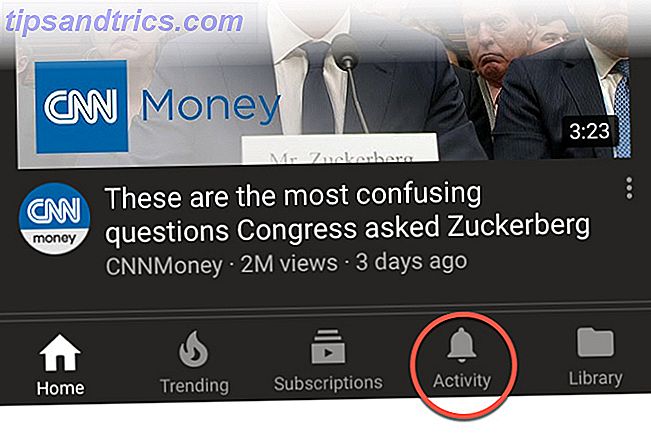

Nesten seks millioner mennesker abonnerer på OnStar. Uteliv mer bruker et telematikksystem, som gjør det mulig for forsikringsselskaper å spore hvor godt biler kjøres og skreddersy forsikringspakker for å belønne fornuftige drivere. Justin Dennis har nylig gjennomgått noe lignende som heter Metronome med Metromile. Spor kjørelengde, drivstoffkostnader og mer med en gratis OBD2-enhet. Spor kjørelengde, drivstoffkostnader og mer med en gratis OBD2-enhet. I dag synes alt å være smart - unntatt våre biler. Denne gratis ODB2-enheten og appen endrer det. Les mer, som er fritt tilgjengelig for innbyggerne i Washington, Oregon, California og Illinois. I mellomtiden kan mange biler etter 1998 bli forhørt og overvåket via ODBII-diagnoseporten takket være Android Slik overvåker bilens ytelse med Android Slik overvåker bilens ytelse med Android Monitoring Tonnevis av informasjon om bilen din er utrolig enkelt og billig med Android enhet - lære om det her! Les mer og iOS smartphone apps.

Som disse teknologiene har nådd ubiquity, så har en bevissthet om at disse kan bli hacket. Ingen steder er det mer tydelig enn i vår kulturelle psyke.

2008-spenningen Untraceable fremhevede fremtredende en OnStar-utstyrt bil som ble "muret" av motstanderen av filmen for å lokke noen inn i en felle. I 2009 lanserte den nederlandske IT-firmaet InfoSupport en serie reklamefilmer som viser en fiktiv hacker kalt Max Cornellise eksternt hack i bilsystemer, inkludert en Porsche 911, som bare bruker den bærbare datamaskinen.

Så, med så mye usikkerhet rundt problemet, er det viktig å vite hva som kan gjøres, og hvilke trusler forblir i området for science fiction.

En kort historie om bilhacking?

Utenfor Hollywood har sikkerhetsforskere oppnådd noen ganske skummelt ting med biler.

I 2013 demonstrerte Charlie Miller og Chris Valasek et angrep hvor de kompromitterte en Ford Escape og Toyota Prius og klarte å ta kontroll over bremse- og styringsanlegg. Imidlertid hadde dette angrepet en stor ulempe, da det var betinget av at en bærbar datamaskin ble plugget inn i kjøretøyet. Dette forlot sikkerhetsforskerne nysgjerrige, og lurte på om det var mulig å oppnå det samme, men uten å være fysisk knyttet til bilen.

Det spørsmålet ble endelig besvart et år senere, da Miller og Valasek gjennomførte en enda mer detaljert studie om sikkerheten til 24 forskjellige modeller av biler. Denne gangen fokuserte de på kapasiteten til en angriper å gjennomføre et eksternt angrep. Deres omfattende forskning produserte en 93-siders rapport, som ble publisert på Scribd for å falle sammen med deres oppfølgingsprat på Blackhat-sikkerhetskonferansen i Las Vegas.

Det foreslo at våre biler ikke er så sikre som en gang trodde, med mange mangler de mest rudimentære sikkerhetsbeskyttelsene. Den skadelige rapporten uthevet Cadillac Escalade, Jeep Cherokee og Infiniti Q50 som mest utsatt for et eksternt angrep.

Når vi ser på Infinity Q10 spesielt, ser vi noen store bortfall i sikkerhet.

Det som gjør Infiniti så overbevisende som en bil, er også det som gjør det så sårbart. Som mange high-end biler produsert de siste årene, kommer den med en sving av teknologiske funksjoner designet for å gjøre kjøreopplevelsen morsommere. Disse spenner fra nøkkelfri opplåsing til trådløs dekktrykksovervåking, til en personlig assistent-smarttelefonapp som grensesnittet til bilen.

Ifølge Miller og Vlasek er noen av disse teknologiske egenskapene ikke isolert, men er direkte koblet sammen med systemene som er ansvarlige for motorstyring og bremsing. Dette gir mulighet for at en angriper får tilgang til bilens interne nettverk, og deretter utnytter et sikkerhetsproblem i et av de essensielle systemene for å krasje eller forstyrre kjøretøyet.

Ting som nøkkelfri opplåsing og "personlige assistenter" betraktes raskt som essensielle for drivere, men som Charlie Miller så sterkt pekte på, "det er litt skremmende at de alle kan snakke med hverandre."

Men vi er fortsatt veldig mye i den teoretiske verden. Miller og Vlasek har vist en potensiell avenue for et angrep, men ikke et faktisk angrep. Er det noen eksempler på at noen faktisk har klart å forstyrre bilens datasystemer?

Vel, det er ingen mangel på angrep som retter seg mot nøkkelløse opplåsingsfunksjoner. Man ble til og med demonstrert tidligere i år på Blackhat Security Conference i Las Vegas av australske sikkerhetsforsker Silvio Cesare.

Ved hjelp av bare $ 1000 verdt av hylleverktøy, var han i stand til å spotte signalet fra en nøkkelfob, slik at han kunne låse opp en bil på en ekstern måte. Angrepet er avhengig av at noen er fysisk tilstede i nærheten av bilen, muligens i noen timer, ettersom en datamaskin og en radioantennesending forsøker å brute-tvinge mottakeren innbygget i en bils nøklerfrie opplåsingssystem.

Når bilen er blitt åpnet, kan angriperen da forsøke å stjele den, eller hjelpe seg med ubemerkede gjenstander som er etterlatt av føreren. Det er mye potensial for skade her.

Er det noen forsvar?

Det kommer an på.

Det er allerede en form for beskyttelse mot sårbarheten for ekstern tilgang, oppdaget av Charlie Miller og Chris Valasek. I månedene etter deres Blackhat-snakk, har de vært i stand til å konstruere en enhet som et system for inntrengingsdeteksjon (IDS). Dette stopper ikke et angrep, men viser snarere til sjåføren når et angrep kan pågår. Dette koster rundt $ 150 i deler, og krever litt elektronikk know-how å bygge.

Zubies sårbarhet er litt vanskeligere. Selv om hullet siden har blitt patched, lå ikke svakheten i bilen, men heller innenfor den tredjepartsenheten som var festet til den. Selv om biler har sine egne arkitektoniske usikkerheter, ser det ut som at å legge til ekstra statister bare øker potensielle veier for et angrep.

Kanskje den eneste måten å være virkelig sikker på er å kjøre en gammel bil. En som mangler de svært sofistikerte klokkene og fløyene til moderne, high-end biler, og å motstå trang til å skyve ting inn i ODBII-porten. Det er sikkerhet i enkelhet.

Er det trygt å kjøre bilen min?

Sikkerhet er en evolusjonær prosess.

Når folk får en større forståelse av truslene rundt et system, utvikler systemet seg for å beskytte seg mot dem. Men bilverdenen har ikke helt hatt sin ShellShock Worse Than Heartbleed? Møt ShellShock: En ny sikkerhetstrussel for OS X og Linux Verre enn Heartbleed? Møt ShellShock: En ny sikkerhetsrisiko for OS X og Linux Les mer eller HeartBleed Heartbleed - Hva kan du gjøre for å holde seg trygt? Heartbleed - Hva kan du gjøre for å være trygg? Les mer . Jeg forestiller meg at når den har opplevd sin første kritiske trussel - det er første null dag, hvis du vil - bilprodusentene vil svare på riktig måte og ta skritt for å gjøre bilsikkerheten litt strengere.

Men hva synes du? Er det litt optimistisk? Er du bekymret for hackere som tar over bilen din? Jeg vil høre om det. Legg meg en kommentar nedenfor.

Photo Credits: BangkokHappiness (Shutterstock), DmitriMaruta (ShutterStock), Teddy Leung / Shutterstock.com