Er du ennå å oppgradere til Android 4.4 KitKat? Her er noe som kan gi deg litt oppmuntring til å gjøre bryteren: Et alvorlig problem med nettleseren på pre-KitKat-telefoner har blitt oppdaget, og det kan tillate ondsinnede nettsteder å få tilgang til dataene på andre nettsteder. Høres skummelt ut? Her er hva du trenger å vite

Problemet - som først ble oppdaget av forsker Rafay Baloch - ser ondsinnede nettsteder å kunne injisere vilkårlig JavaScript inn i andre rammer, som kan se informasjonskapsler stjålet, eller at strukturen og merkingen av nettsteder blir direkte forstyrret.

Sikkerhetsforskere er desperat bekymret for dette, med Rapid7 - beslutningstakere i det populære sikkerhetsprøverammverket, Metasploit - som beskriver det som et "privatlivsmarmer". Nysgjerrig på hvordan det fungerer, hvorfor burde du være bekymret, og hva du kan gjøre med det? Les videre for mer.

Et grunnleggende sikkerhetsprinsipp: Bypassed

Det grunnleggende prinsippet som bør forhindre at dette angrepet skjer i utgangspunktet heter Same Origin Policy. Kort sagt, det betyr at JavaScript-klient på klientsiden som kjører på en nettside, ikke burde kunne forstyrre et annet nettsted.

Denne politikken har vært grunnlaget for webapplikasjonssikkerhet, helt siden den første gang ble introdusert i 1995 med Netscape Navigator 2. Hver nettleser har implementert denne policyen som en grunnleggende sikkerhetsfunksjon, og som et resultat er det utrolig sjelden å se slike et sårbarhet i naturen.

For mer informasjon om hvordan SOP fungerer, kan du kanskje se videoen ovenfor. Dette ble tatt på et OWASP-program (Open Web App Security Project) i Tyskland, og er en av de beste forklaringene til protokollen jeg har sett så langt.

Når en nettleser er sårbar for et SOP bypass-angrep, er det mye rom for skade. En angriper kan muligens gjøre noe, fra bruk stedet API som ble introdusert med HTML5-spesifikasjonen for å finne ut hvor et offer ligger, hele veien for å stjele informasjonskapsler.

Heldigvis tar de fleste nettleserutviklere denne typen angrep på alvor. Som gjør det enda mer bemerkelsesverdig å se et slikt angrep "i naturen".

Hvordan angrepet fungerer

Så, vi vet at Same Origin Polity er viktig. Og vi vet at en massiv mangel på bestanden Android-nettleseren kan potensielt føre til at angriperne omgår dette viktige sikkerhetsmålet? Men hvordan fungerer det?

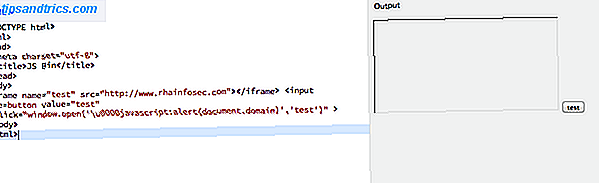

Vel, beviset på konseptet gitt av Rafay Baloch ser litt ut som dette:

Så, hva har vi her? Vel, det er en iFrame. Dette er et HTML-element som brukes til å tillate nettsteder å legge inn en annen nettside i en annen nettside. De er ikke brukt så mye som de pleide å være, hovedsakelig fordi de er et SEO mareritt 10 Vanlige SEO feil som kan ødelegge nettstedet ditt [Del I] 10 Vanlige SEO feil som kan ødelegge nettstedet ditt [Del I] Les mer. Du finner imidlertid ofte dem fra tid til annen, og de er fortsatt en del av HTML-spesifikasjonen, og har ikke blitt avskrevet.

Etter det er en HTML-kode som representerer en inngangsknapp. Dette inneholder noen spesiallaget JavaScript (Legg merke til det etterfølgende '\ u0000'?) Som når det klikkes, sender ut domenenavnet til gjeldende nettside. På grunn av en feil i Android-nettleseren, ender det opp med å få tilgang til attributter til iFrame, og slutter å skrive ut 'rhaininfosec.com' som en JavaScript-varslingsboks.

På Google Chrome, Internet Explorer og Firefox, ville denne typen angrep bare feil. Det ville (avhengig av nettleseren) også produsere en logg inn i JavaScript-konsollen og informere om at nettleseren blokkerte angrepet. Unntatt, av en eller annen grunn, gjør ikke nettleseren på pre-Android 4.4-enheter det.

Utskrift av et domenenavn er ikke veldig spektakulært. Å få tilgang til informasjonskapsler og utføre vilkårlig JavaScript på et annet nettsted er imidlertid ganske bekymringsfullt. Heldigvis er det noe som kan gjøres.

Hva kan bli gjort?

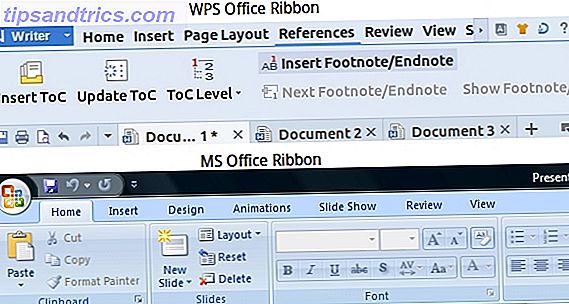

Brukere har noen muligheter her. For det første, slutte å bruke lager Android-nettleseren. Det er gammelt, det er usikkert og det er langt mer overbevisende alternativer i markedet akkurat nå. Google har lansert Chrome for Android Google Chrome lanserer for Android (kun ICS) [Nyheter] Google Chrome lanserer endelig for Android (kun ICS) [Nyheter] Les mer (men bare for enheter som kjører Ice Cream Sandwich og opp), og det er selv mobile varianter av Firefox og Opera tilgjengelig.

Firefox Mobile spesielt er verdt å være oppmerksom på. I tillegg til å tilby en fantastisk nettleseropplevelse, kan du også kjøre applikasjoner for Mozillas eget mobiloperativsystem, Firefox OS Topp 15 Firefox OS-programmer: Den ultimate listen til nye Firefox OS-brukere Topp 15 Firefox OS-programmer: Den ultimate listen for nye Firefox OS-brukere Selvfølgelig er det en app for det: Det er tross alt webteknologi. Mozilla's mobile operativsystem Firefox OS som bruker, i stedet for opprinnelig kode, HTML5, CSS3 og JavaScript for sine apps. Les mer, samt installer et vell av fantastiske add-ons. Unmissable Addons For Firefox På Android-enheten din Unmissable Addons For Firefox På Android-enheten Firefox for Android har et triks på ermet: Add-ons. Akkurat som Firefox tilbyr et kraftigere utvidelsessystem enn Chrome på skrivebordet, slår det Chrome for Android ved å støtte utvidelser. Du kan installere ... Les mer.

Hvis du vil være spesielt paranoid, er det enda en porting av NoScript for Firefox Mobile. Selv om det skal bemerkes at de fleste nettsteder er sterkt avhengige av JavaScript for å gjengivne klient-side niceties Hva er JavaScript og hvordan fungerer det? [Teknologi forklart] Hva er JavaScript og hvordan fungerer det? [Teknologi forklart] Les mer, og bruk av NoScript vil nesten sikkert ødelegge de fleste nettsteder. Dette forklarer kanskje hvorfor James Bruce beskrev det som en del av "The Advent of the Evil AdBlock, NoScript & Ghostery - The Trifecta Of Evil AdBlock, NoScript & Ghostery - The Trifecta Of Evil I de siste månedene har jeg blitt kontaktet av et stort antall lesere som har hatt problemer med å laste ned våre guider, eller hvorfor de ikke kan se påloggingsknappene eller kommentarene som ikke lastes inn og i ... Les mer '.

Til slutt vil du oppfordres til å oppdatere Android-nettleseren til den nyeste versjonen, i tillegg til å installere den nyeste versjonen av Android-operativsystemet. Dette sikrer at hvis Google frigir en løsning for denne feilen lenger nedover linjen, er du beskyttet.

Selv om det er verdt å merke seg at det er rumblings at dette problemet potensielt kan treffe brukere av Android 4.4 KitKat. Imidlertid har det ikke kommet noe som er tilstrekkelig betydelig for meg å gi leserne beskjed om å bytte nettlesere.

En stor personvernfeil

Ikke gjør feil, dette er et stort sikkerhetsspørsmål for smarttelefoner. Hva du virkelig trenger å vite om Smartphone Security Hva du virkelig trenger å vite om Smartphone Security Les mer. Men ved å bytte til en annen nettleser blir du nesten uskadelig. Imidlertid er det fortsatt en rekke spørsmål om den generelle sikkerheten til Android-operativsystemet.

Vil du bytte til noe litt sikrere, som super sikker iOS Smartphone Security: Kan iPhones få skadelig programvare? Smartphone Security: Kan iPhones få skadelig programvare? Malware som påvirker "tusenvis" av iPhones, kan stjele App Store-legitimasjon, men de fleste iOS-brukere er helt trygge - så hva er avtale med iOS og rogue-programvare? Les mer eller (min favoritt) Blackberry 10 10 grunner til å gi BlackBerry 10 et forsøk i dag 10 grunner til å gi BlackBerry 10 et forsøk i dag BlackBerry 10 har noen ganske uimotståelige funksjoner. Her er ti grunner til at du kanskje vil gi det en tur. Les mer ? Eller kanskje vil du holde deg lojal mot Android, og installere en sikker ROM som Paranoid Android eller Omirom. 5 grunner til at du skal blinke OmniROM til Android-enheten din 5 grunner til at du bør blinke OmniROM til Android-enheten din Med en rekke tilpassede ROM-alternativer der kan det være vanskelig å bosette seg på bare en - men du bør virkelig vurdere OmniROM. Les mer ? Eller kanskje du ikke engang er bekymret.

La oss snakke om det. Kommentarboksen er under. Jeg kan ikke vente med å høre tankene dine.