Møt Kyle og Stan. Nei, jeg snakker ikke om potty-mouthed duoen fra South Park, men heller det siste Malvertising-nettverket fra helvete. Det er ingenius. Det er skadelig. Og det truer både Mac og Windows-brukere.

Malvertising er et portmanteau av "malware" og "advertising". Slik fungerer det er enkelt. For det første brukes legitime online annonseringskanaler for å tvinge nettlesere til å laste ned skadelig programvare. Troublingly, ofre trenger ikke engang å være på et mistenkt nettsted. Disse skadelige annonsene har selv blitt servert gjennom slike uskyldige nettsteder som Amazon.com, Apple.com og ads.yahoo.com.

Kyle og Stan utnytter sosialteknikk for å pumpe datamaskinen full av uønsket og ubehagelig skadelig programvare. Nysgjerrig på hvordan du kan kjempe tilbake? Les videre.

Hvordan angrepet fungerer

Angrepet er betinget av en rekke ting. Den første er på en eller annen måte overbevisende et tradisjonelt (og legitimt) annonseringsnettverk - for eksempel DoubleClick, av Google - å kjøre en annonse som inneholder ondsinnet kode. Selv om det ikke er oppdaget av annonsenettverket, blir denne annonsen kaskadert til andre legitime nettsteder, som deretter utføres i nettleseren og deretter omdirigerer brukere til nettsteder som serverer skadelig programvare.

Malware bestemmer også hvilket operativsystem og nettlesere som brukes ved å undersøke brukeragentstrengen, som inneholder et vell av informasjon om datamaskinens konfigurasjon. Dette inneholder alt fra skjermoppløsningen til plugins som kjører i nettleseren.

Når malware har bestemt operativsystemet til brukeren, bestemmer den da for å omdirigere nettleseren. Mac-brukere sendes til nettsteder som serverer skadelig programvare som er spesifikk for OS X, og er samlet som en DMG, mens Windows-brukere sendes til nettsteder som serverer Windows-malware som kjørbare filer.

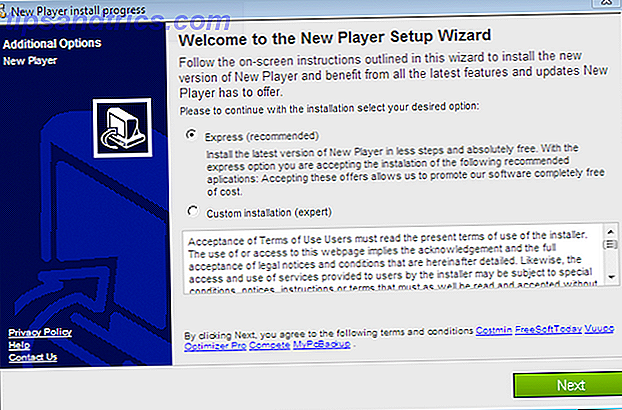

Nettleseren din vil da automatisk laste ned en skadelig programvare. Dette er rapportert å være et bunt av legitim programvare - vanligvis en mediespiller - i tillegg til flere malwarepakker og en konfigurasjonsfil som er spesifikk for brukeren.

Som Cisco blogginnlegg som først identifiserte malware, merket, er det interessante med "Kyle and Stan" at det også angriper Mac-brukere. Dette er brukere som tradisjonelt ikke har hatt å håndtere sikkerhetsrisikoen som er knyttet til Microsoft Windows, og som et resultat kan være mer utsatt for det sosiale aspektet av angrepet.

Malware som serveres av Kyle og Stan, er fundamentalt forskjellig i hvordan de fungerer, og hvordan de fjernes for hver plattform som er målrettet. Nysgjerrig? Les videre.

Windows Malware

Windows malware er en 32-bits Windows-app skrevet i C ++. Ved utførelse installerer den flere stykker malware, samt NewPlayer. Dette kommer forklart som en mediespiller, som er den legitime fasetten som skjuler annen, mindre enn legitim aktivitet. Nemlig kaprer den Internet Explorer, Google Chrome og Firefox, og serverer uønskede annonser og popup-filer, og kapsler søketrafikk.

Windows malware servert av Kyle og Stan forvirrer sin aktivitet med noe som heter Dynamic Forking. Dette fungerer ved å kapre legitime prosesser, og erstatter dem med annen aktivitet. Dette gjør at malware kan kringgå Windows 'sikkerhetsfunksjoner, og tillater det å installere ny skadelig programvare uten å oppstå mistanke. En mer detaljert forklaring på hvordan dette fungerer kan finnes på Cisco blogginnlegget.

Dynamisk Forking er utrolig utfordrende å motvirke. Det viser også det ekstreme nivået av raffinement av denne aktuelle malware. Men hva med å fjerne det? Vel, bli kvitt NewPlayer er en godt dokumentert, godt forstått prosess. Men som tidligere nevnt installerer dette (og kan installere) andre vilkårlig pakker. Som et resultat, anbefales du å ha en oppdatert og nåværende antivirusinstallasjon. Dette er dokumentert fullt ut i vår Malware Removal Guide.

Mac Malware

Men hva med Mac-malware? Når en Mac besøker et nettsted som kjører en Kyle og Stan-annonse, lastes en DMG automatisk ned. Inside er en kopi av MPlayerX, en legitim mediespiller som ble gjennomgått i fjor av min kollega Dave LeClair.

Dette kommer med sammen med to mindre enn legitime stykker malware. Begge er nettleserekapsler: Rør og VSearch. Conduit har en legitimitetsfiner - den er opprettet av et faktisk selskap med ansatte, kontorer og adresser - og brukeren har muligheten til å velge fra å installere denne nettleserkaperen. Det er imidlertid ikke noe slikt alternativ for VSearch.

Oppførselen til VSearch er i samsvar med de fleste nettleserkapere. Søketrafikk blir omdirigert gjennom egne portaler som har egne annonser splashed om, og popup-annonser lanseres jevnlig. Det er irriterende og påtrengende. Og enda viktigere er at det er en trussel mot personvernet ditt. VSearch starter også på kjøretid, da en launcher legges til launchctl en gang installert.

Fjerne det er relativt enkelt skjønt. Bare slipp følgende elementer i søppel:

/ Bibliotek / Programstøtte / VSearch /Library/LaunchAgents/com.vsearch.agent.plist /Library/LaunchDaemons/com.vsearch.daemon.plist /Library/LaunchDaemons/com.vsearch.helper.plist / Library / LaunchDaemons / Jack. plist / Bibliotek / PrivilegedHelperTools / Jack /System/Library/Frameworks/VSearch.framework

Hva kan du gjøre?

Det er enkelt å beseire Kyle og Stan. Du trenger bare å være utrolig våken. Har datamaskinen automatisk lastet ned en kjørbar som du ikke hadde forventet? Ser det fisket ut? Har du blitt omdirigert til nedlastingssiden til et program du ikke er kjent med? Dette er alle grunner til å være bekymret.

Jeg vil også oppfordre deg til å også ha et moderne, oppdatert antivirusprogram som kjører på systemet ditt. Dette gjelder også for Mac-brukere. Jeg er ganske glad i Sophos OS X antivirus.

Har du blitt truffet av Kyle og Stan? Gi meg beskjed om det. Kommentarer boksen er under.

Bilde Kreditt: Cisco

![En kort guide til Binge-Watching [Merkelig og flott web]](https://www.tipsandtrics.com/img/web-culture/170/short-guide-binge-watching.jpg)