Hvis du ikke bruker tofaktorautentisering ennå, går du langt og lar kontoer sårbare for hackere og phishere. Hvor trygt føles du faktisk når et passord er det eneste som står mellom en fremmed og bankkontoen din? Ikke så trygg, håper jeg.

Ja, tofaktorautentisering er ikke idiotsikker. Ja, det er risiko for tofaktorautentisering. Men selv med disse ulemper, er å bruke to-faktor autentisering miles bedre enn å gå uten den. Bare fordi innbruddstyv kan buste gjennom et vindu betyr ikke at du slutter å låse dørene dine, ikke sant? Selvfølgelig ikke.

Men her er saken: Ikke alle tofaktors autentiseringsmetoder er like . Noen er beviselig tryggere og sikrere. Her er en titt på de mest vanlige metodene, og hvilke som passer best til dine individuelle behov.

Tofaktorautentisering vs to-trinns autentisering

Før du dykker inn, la oss ta et øyeblikk for å fjerne forvirring mellom tofaktorsautentisering og to-trinns autentisering . De er liknende, men ikke helt like - en er en firkant, den andre et rektangel.

Tofaktorautentisering er når du beskytter en konto med to faktorer. En faktor er enten "noe du vet" (f.eks. Passord), "noe du har" (f.eks. Telefon), eller "noe du er" (f.eks. Fingeravtrykk). For å være virkelig beskyttet av tofaktorautentisering må kontoen kreve to låser av forskjellige faktorer før du gir tilgang.

Hvis en konto er beskyttet av to låser av samme faktor, faller den under to-trinns autentisering (eller tofaseautentisering). For eksempel er et passord og et sikkerhetsspørsmål både "noe du vet", og gjør godkjenning to-trinns, men ikke to-faktor. Selv om dette fortsatt kan gi tilstrekkelig beskyttelse, er tofaktorautentisering foretrukket.

Akkurat som et firkant er et rektangel, men et rektangel ikke er et firkant, er tofaktorsautentisering en type to-trinns autentisering, men ikke omvendt.

Metode 1: Sikkerhetsspørsmål

Hva er det?

Når du oppretter en konto, velger du ett eller flere sikkerhetsspørsmål og angir svar for hver enkelt. Når du logger deg på den kontoen, må du gi det riktige svaret på hvert spørsmål for å validere at du har rettmessig tilgang.

Pros

Sikkerhetsspørsmål er svært enkle å sette opp. Mesteparten av tiden gir tjenesten en rullegardinmeny med spørsmål - alt du trenger å gjøre er å velge en og gi svaret. Du trenger ikke annet utstyr, enheter, etc. Svaret er bare lagret i hodet ditt.

Ulemperne

Mange sikkerhetsspørsmål kan finnes i offentlige dokumenter (f.eks. Fars fars mellomnavn) eller sosialt konstruert (f.eks. Phishing-e-post eller telefonsamtaler). For å komme seg rundt dette, kan du gjøre svaret ditt gibberish og effektivt gjøre det til et andre passord - men pass på at du ikke mister det eller glem det!

Metode 2: SMS-meldinger

Hva er det?

Når du oppretter en konto, oppgir du mobilnummeret ditt. Når du vil logge inn, sender tjenesten deg en SMS-melding med en bekreftelseskode som utløper (vanligvis etter 15 minutter). Du må skrive inn det nummeret for å fullføre loggingen i prosessen.

Pros

SMS-meldinger er ekstremt praktiske. I disse dager har stort sett alle en SMS-kompatibel enhet og kan motta gratis SMS-meldinger. Vanligvis kommer meldingene umiddelbart, men selv når de ikke tar det, tar det sjelden mer enn noen få minutter. Hvis du mister enheten, kan du overføre telefonnummeret ditt, slik at du aldri blir permanent sperret.

Ulemperne

Du må stole på tjenesten nok til å dele telefonnummeret ditt. Noen diskutable tjenester kan bruke nummeret ditt til å annonsere, eller selge det for økonomisk gevinst. Og siden telefonnumre egentlig ikke er bundet til enheter, kan hackere faktisk kringgå SMS-basert autentisering uten å røre telefonen din (selv om det ikke er lett).

Metode 3: Tidsbaserte engangspassord

Hva er det?

Når du oppretter en konto, har du tildelt en "hemmelig nøkkel". Når du har installert en kodeopprettende app (som Google Authenticator eller dens alternativer), skanner du en QR-kode for å laste hemmelig nøkkel inn i appen. Det genererer deretter engangspassord hver så ofte (f.eks. 30 sekunder) ved hjelp av den hemmelige nøkkelen som et frø, og du trenger disse engangspassordene for å logge inn.

Pros

Kodene genereres basert på en blanding av den hemmelige nøkkelen og gjeldende tid, noe som betyr at du kan få gyldige koder på enheten, selv når du ikke har mottak og / eller ingen mobiltjeneste. Og siden den hemmelige nøkkelen er lagret på selve enheten, kan den ikke bli fanget eller omdirigert (for eksempel ved overtakelse av telefonnummer).

Ulemperne

Du kan ikke logge på hvis enheten din går tom for batteri eller dør helt. Noen ganger kan interne klokker desync mellom enhet og tjeneste, noe som resulterer i ugyldige koder. Dette er to grunner til at utskrift av sikkerhetskoder er viktig.

Hvis en hacker klonrer din hemmelige nøkkel, så kan de generere sine egne gyldige koder etter ønske. Og hvis tjenesten ikke begrenser innloggingsforsøk, kan hackere fortsatt kompromittere kontoen din gjennom ren brute force.

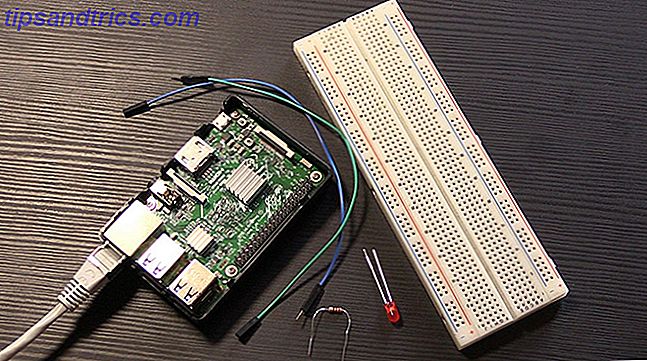

Metode 4: U2F Keys

Hva er det?

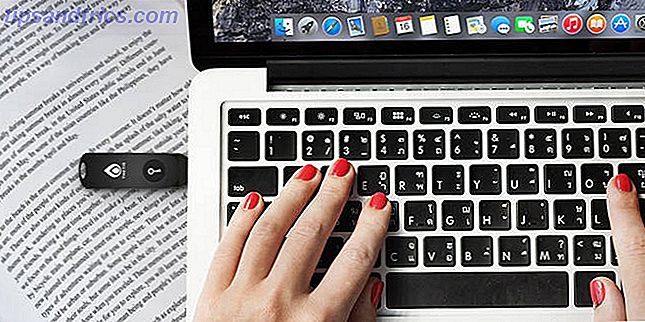

Universal 2: a faktor (U2F) er en åpen standard som brukes sammen med USB-enheter, NFC-enheter og smartkort. For å godkjenne, kobler du bare den inn (for USB-nøkler), støter den (for NFC-enheter), eller sveiper den (for smartkort).

Pros

En U2F-nøkkel er en sann fysisk faktor. I motsetning til SMS-koder, kan de ikke skilles eller omdirigeres. Og i motsetning til de fleste tofaktormetoder er U2F-nøkler phishing-proof fordi de bare er registrert for å jobbe med nettsteder du har registrert. Det er en av de mest sikre 2FA-metodene som er tilgjengelige.

Ulemperne

Fordi U2F er en relativt ny teknologi, er den ennå ikke mye støttet. NFC-nøkler fungerer for eksempel bare med Android-mobile enheter, mens USB-nøklene hovedsakelig fungerer med Chrome-nettleseren (Firefox jobber med det). U2F nøkler koster også penger, ofte mellom $ 10 - $ 20, men kan gå høyere avhengig av hvor robust du vil ha den til å være.

Metode 5: Ansikt, Stemme, Fingeravtrykk

Hva er det?

Ansiktsgjenkjenning, talegjenkjenning og fingeravtrykksskanning falder alle under kategorien biometri. Systemer bruker biometrisk autentisering når det er viktig at du virkelig er den du sier du er, ofte i områder som krever sikkerhetsgodkjenning (f.eks. Regjeringen).

Pros

Biometri er ekstremt vanskelig å hacke. Selv et fingeravtrykk, som uten tvil er det enkleste å kopiere, krever noen form for fysisk samhandling. Stemmegjenkjenning vil trenge en slags uttalelse som står i stemmen din, og ansiktsgjenkjenning vil trenge noe så drastisk som plastikkirurgi. Det er ikke ubrutt, men ganske nært.

Ulemperne

Den største ulempen, og årsaken til at biometri sjelden brukes som en tofaktormetode, er at et kompromittert biometrisk er kompromittert for livet . Plus, hvor komfortabelt vil du føle å gi opp ansiktet ditt, stemmen eller fingeravtrykk? Vil du stole på at de skal holdes trygge? De fleste ville ikke.

Hvilken tofaktorautentiseringsmetode er best?

Vel, det avhenger av hva du verdsetter mest:

- For balanse er tidsbaserte engangspassord de beste. Du må bare være forsiktig med å holde sikkerhetskoder i tilfelle du mister eller ødelegger enheten.

- For personvern er U2F-nøklene de beste. De kan ikke brukes til å spore deg, og du trenger ikke å gi opp noen personlige opplysninger for å bruke dem. Men de koster penger.

- For enkelhets skyld er SMS-meldinger det beste. Ja, de kan bli avlyttet eller omdirigert, og ja, de mislykkes med dårlig mottak, men de er raske, enkle og sikre nok.

Hvis du får valget, ikke stole på sikkerhetsspørsmål som en tofaktormetode. Hvis du ikke har noe annet alternativ, foretrekker du å bruke det som et annet passord. Svar aldri spørsmålet direkte, spesielt hvis svaret ikke er noe du bare vet .

Tror tofaktorautentisering er et ulempe? Her er måter å gjøre tofaktorautentisering mindre irriterende.

Hvilke tofaktorautentiseringsmetoder bruker du mest? Skal du endre vaner etter å ha lest dette? Gi oss beskjed i kommentarene nedenfor!